title: JWT令牌:从身份证到代码防伪的奇妙之旅

date: 2025/06/03 23:14:07

updated: 2025/06/03 23:14:07

author: cmdragon

excerpt:

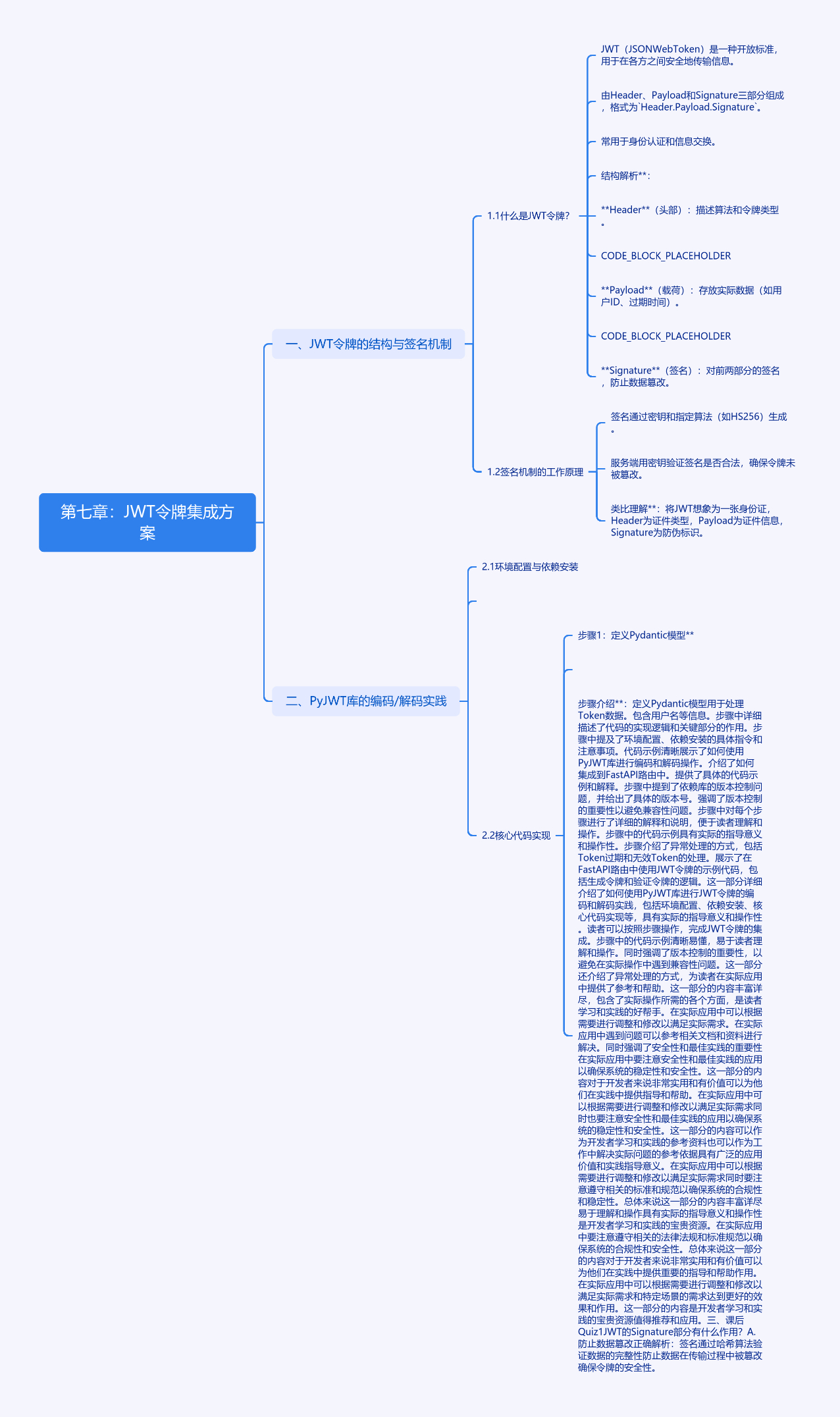

JWT(JSON Web Token)是一种用于安全传输信息的开放标准,由Header、Payload和Signature三部分组成。Header描述算法和令牌类型,Payload存放实际数据,Signature通过密钥和算法生成,确保数据未被篡改。PyJWT库可用于生成和验证JWT令牌,FastAPI框架中可通过OAuth2PasswordBearer实现身份验证。常见问题包括签名验证失败和令牌过期,需确保密钥一致并定期轮换。JWT适用于身份认证和信息交换,但需避免在Payload中存储敏感数据。

categories:

tags:

扫描二维码

关注或者微信搜一搜:编程智域 前端至全栈交流与成长

探索数千个预构建的 AI 应用,开启你的下一个伟大创意:https://tools.cmdragon.cn/

JWT(JSON Web Token)是一种开放标准(RFC

7519),用于在各方之间安全地传输信息。它由三部分组成,格式为 Header.Payload.Signature,常用于身份认证和信息交换。

{

"alg": "HS256", // 签名算法(如HS256)

"typ": "JWT" // 令牌类型

}

{

"sub": "user123", // 主题(Subject)

"exp": 1717020000 // 过期时间(Unix时间戳)

}

HMACSHA256(

base64UrlEncode(header) + "." + base64UrlEncode(payload),

secret_key

)

签名通过密钥(secret_key)和指定算法(如HS256)生成。服务端用密钥验证签名是否合法,确保令牌未被篡改。

将JWT想象为一张身份证:

# 安装依赖库(指定版本避免兼容性问题)

pip install fastapi==0.95.0 pydantic==1.10.7 pyjwt==2.7.0

from pydantic import BaseModel

class TokenData(BaseModel):

username: str | None = None

from datetime import datetime, timedelta

from typing import Optional

import jwt

from jwt.exceptions import ExpiredSignatureError, JWTError

# 配置常量

SECRET_KEY = "your-secret-key-123" # 生产环境应使用环境变量存储

ALGORITHM = "HS256"

ACCESS_TOKEN_EXPIRE_MINUTES = 30

def create_jwt_token(data: dict) -> str:

"""生成JWT令牌"""

to_encode = data.copy()

expire = datetime.utcnow() + timedelta(minutes=ACCESS_TOKEN_EXPIRE_MINUTES)

to_encode.update({"exp": expire})

return jwt.encode(to_encode, SECRET_KEY, algorithm=ALGORITHM)

def validate_jwt_token(token: str) -> Optional[TokenData]:

"""验证并解析JWT令牌"""

try:

payload = jwt.decode(token, SECRET_KEY, algorithms=[ALGORITHM])

username: str = payload.get("sub")

if not username:

return None

return TokenData(username=username)

except ExpiredSignatureError:

raise HTTPException(status_code=401, detail="Token expired")

except JWTError:

raise HTTPException(status_code=401, detail="Invalid token")

from fastapi import FastAPI, Depends, HTTPException

from fastapi.security import OAuth2PasswordBearer

app = FastAPI()

oauth2_scheme = OAuth2PasswordBearer(tokenUrl="token")

@app.post("/token")

async def login_for_token(username: str, password: str):

# 伪代码:实际应查询数据库验证用户

if not authenticate_user(username, password):

raise HTTPException(401, "Invalid credentials")

return {"access_token": create_jwt_token({"sub": username})}

@app.get("/users/me")

async def read_current_user(token: str = Depends(oauth2_scheme)):

user_data = validate_jwt_token(token)

if not user_data:

raise HTTPException(401, "Authentication failed")

return {"username": user_data.username}

JWT的Signature部分有什么作用?

A. 存放用户数据

B. 防止数据篡改

C. 定义令牌类型

答案:B

解析:签名通过哈希算法验证数据的完整性,确保令牌未被修改。

以下哪种情况会导致ExpiredSignatureError?

A. 使用错误的密钥

B. 令牌的exp字段已过期

C. 令牌格式不正确

答案:B

解析:当当前时间超过exp字段的值时,会触发过期异常。

jwt.exceptions.DecodeError: Invalid signature原因:签名验证失败,可能因为:

jwt.exceptions.ExpiredSignatureError原因:令牌已过期

解决:

通过本章学习,您已掌握JWT的核心原理和FastAPI集成方法。关键点:始终使用HTTPS传输令牌、避免在Payload中存储敏感数据、定期轮换密钥。

余下文章内容请点击跳转至 个人博客页面 或者 扫码关注或者微信搜一搜:编程智域 前端至全栈交流与成长,阅读完整的文章:JWT令牌:从身份证到代码防伪的奇妙之旅 | cmdragon's Blog

登录查看全部

登录查看全部

参与评论

手机查看

返回顶部